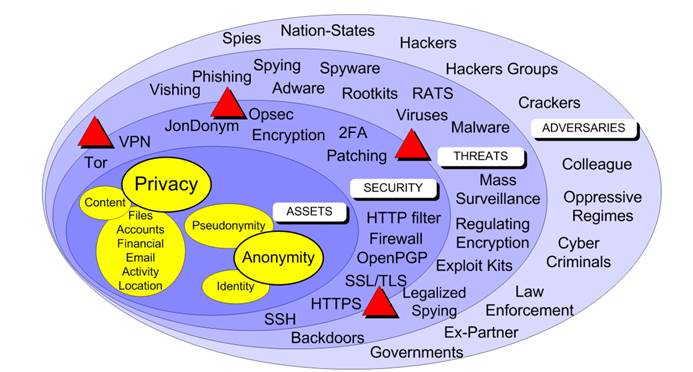

现在我们了解了隐私、匿名和假匿名之间的区别。接下来我们来谈谈安全问题。在这里,我们可以看到我们的资产,这些是我们关心的,我们希望保密的,比如我们的文件、账户、财务信息、电子邮件,以及可能与匿名和身份相关,但又不想被关联到我们身份的信息,比如我们的浏览器历史记录、下载的内容、发布的内容等等。

这些资产是您个人的,满足您的个人需求。

为了保护这些资产,我们通过各种安全控制措施来保障安全。这些安全控制措施包括VPN、加密、Opsec、补丁、HTTP过滤器、OpenPGP、锁屏以及您可以在此处看到的其他措施。

所以,这意味着安全是指我们的资产抵御来自对手威胁的程度。我们根据所面临的威胁和对手的类型来选择安全控制措施。

威胁是可能发生的坏事,例如恶意软件攻击、大规模监视、漏洞利用工具包、加密读取、病毒感染以及您可以在此处看到的其他威胁。

这些威胁是由我们的对手造成的,他们可能是黑客、网络罪犯、民族国家、专制政权,如果你运气不好,甚至可能是你的前伴侣。你还可以在这里看到这些红色三角形,它们代表着你的安全控制措施中的漏洞、缺陷和弱点。威胁会试图利用你的安全漏洞来损害你的资产。例如,恶意软件会利用你未打补丁的漏洞感染你的计算机。

风险 = (脆弱性 x 威胁 x 后果)

风险等于漏洞乘以威胁乘以后果,可以用一个公式来表示。威胁利用安全控制漏洞的可能性及其后果被称为风险。对您资产的风险、对您自身的风险、对您的隐私和匿名性的风险。而您面临的威胁和对手,被称为您的威胁态势,或威胁模型。

您的威胁形势因人而异。在“了解你的敌人”部分,我们将更好地了解存在的威胁和对手,以便您评估自己的威胁形势。尽管我们会分享许多常见的威胁和对手,例如黑客、网络罪犯等等。但我们并非每个人都会遇到不幸的前任。

因此,正如您所见,安全绝对不是孤立存在的,没有一种万能的解决方案。您的安全控制措施应基于其缓解您感知到的威胁和对手的能力,以及这种认知带来的后果来选择。

例如,您可以选择 Tor 作为安全控制手段,以减轻来自压迫性政权的大规模监控威胁。您选择 Tor 的原因可能是,它对您的身份信息泄露后果严重,一旦您的身份信息被泄露,后果将不堪设想。因此,您必须实施安全控制措施来保护您的资产,确保隐私、匿名性,并在必要时实现假名化。

安全是一门技术,也是一种行动,更是一个过程。务必理解安全控制不仅仅是技术,这一点至关重要。安全控制也包含流程和行动。事实上,你的行动是保护资产、减轻威胁和对手攻击的最重要安全控制之一。

适当的安全流程、行动和技术的结果是保护您的资产、隐私和匿名性。